Ontem aconteceu um fato que de tão singular me fez voltar a escrever um post um pouco mais técnico nesse blog, o que estava devendo há tempos… Mas vamos aos fatos!

Possuo banda larga de 2 Mb da NET na minha casa e nunca até essa semana havia sentido a internet tão lenta. Até ai não havia desconfiado de nada em especial, no máximo achei que o serviço da NET não era tão bom quanto eu achava…

Enfim, ontem veio a descoberta surpreendente. Meu namorado estava no meu quarto sozinho e olhando para o nada quando de repente seu olhar passou pelo meu roteador. Um dos leds do roteador piscava loucamente e ele pensou que talvez eu estaria baixando alguma coisa no meu notebook. Ao olhar para note viu que o mesmo encontrava-se desligado, assim como o computador que fica no quarto da minha irmã.

Ele desconfiou que alguém estava atacando meu roteador por força bruta, testando várias senhas para descobrir qual era a senha da minha rede wireless e assim poder fazer uso dela. Ao se aproximar do roteador, percebeu que havia se enganado. O led que piscava freneticamente não era o da rede wireless, mas sim a da porta WAN do roteador. A porta WAN (Wide Area Network) é aquela que conecta seu computador (ou roteador como no meu caso) à rede da NET.

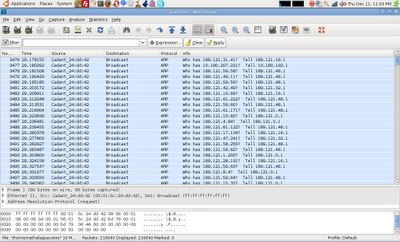

Ligamos o computador e vendo que a internet estava lerda, decidimos abrir um programa analisador de pacotes chamado Wireshark. Começamos a capturar os pacotes e o resultado foi bastante inusitado. A quantidade de pacotes ARP que estava chegando pela porta WAN era enorme, cerca de 10 mil pacotes por minuto, o que é um número incomum. Os pacotes ARP estavam sendo enviados em broadcast, ou seja, todos os computadores da mesma sub-rede que pertenço estavam os recebendo. Uma outra coisa bem estranha é que esses pacotes ARP vinham todos do mesmo lugar, estavam sendo disparados do mesmo MAC Address, o que é bem suspeito.

A figura abaixo mostra a captura de pacotes pelo Wireshark.

Para quem não sabe, esses pacotes ARP (Address Resolution Protocol) são uma forma simples de descobrir o endereço MAC de um determinado host, a partir do seu endereço IP. O que era estranho nesses pacotes é que tentavam descobrir essa informação para IPs que estavam em uma mesma sub-rede (no caso 189.121).

Devido a natureza do que estava acontecendo, um dos diagnósticos possíveis é que seria uma ataque de negação de serviço (DoS em inglês). Um ataque de negação de serviço permite que uma pessoa deixe um sistema inutilizável ou consideravelmente lento para os usuários através do consumo de seus recursos, de maneira que ninguém consegue utilizá-los. Como a quantidade de pacotes ARP que estavam chegando era muito grande, o meu roteador estava perdendo muito tempo para processá-los e com isso a internet estava lerda. Além disso, os IPs perguntados não seguiam a nenhuma ordem específica, o que parece uma tentativa de camuflar um ataque…

A pergunta que muitos podem ter em sua cabeça: Qual a vantagem da pessoa de fazer isso com usuários da rede?

Existem algumas hipóteses. Se o computador que ele estiver atacando for servidor de algum serviço, como por exemplo da UOL, ele pode cair e ninguém mais ter acesso a UOL, prejudicando a empresa em questão. Outra hipótese plausível é que a pessoa estava interessada em saber todos que estavam conectados para depois tentar acessar essas máquinas com um ataque de força bruta, por exemplo.

Outra questão que pode surgir: Se você sabe de que MAC Address veio, então é fácil identificar quem é o responsável pelos ataques. Nesse ponto, temos que tomar cuidado, pois não é tão simples assim. Você consegue realmente saber de que computador (roteador ou outro aparelho) estão sendo enviados os pacotes, mas nem sempre a pessoa dona dele é a culpada pela ação maliciosa. Devido a essa facilidade de saber o computador responsável pelo ataque, normalmente os atacantes não rodam o programa em seus próprios computadores. O que acontece é que esses computadores são infectados por algum vírus ou worm e assim passam a disparar esses ataques. A maioria dos usuários nem tem noção que isso possa estar acontecendo. Por isso, a importância da conscientização das pessoas para o problema de abrir ou salvar conteúdo de procedência duvidosa em seus computadores.

Foi com certeza uma experiência interessante para o meu repertório computacional, mas espero que tenha sido realmente única…